Tuần này, Microsoft đã phát hành bản cập nhật Patch Tuesday mới nhất, bản cập nhật dành cho tháng 4 năm 2026. Trên Windows 11 với các bản vá KB5083769 và KB5082052, bản cập nhật mới mang đến một thay đổi lớn liên quan đến Remote Desktop, cùng với một số cải tiến khác (xem nhật ký thay đổi đầy đủ trong bài viết được liên kết ở trên).

Ban đầu, Microsoft không báo cáo bất kỳ sự cố nào đã biết với bản cập nhật Patch Tuesday mới nhất, nhưng hiện tại công ty đã bổ sung rằng tất cả các hệ thống đã nhận được bản cập nhật đều bị ảnh hưởng bởi sự cố liên quan đến BitLocker. Điều này có nghĩa là Windows 11, Windows 10 (KB5082200), cũng như Windows Server 2025 và Server 2022 đều bị ảnh hưởng.

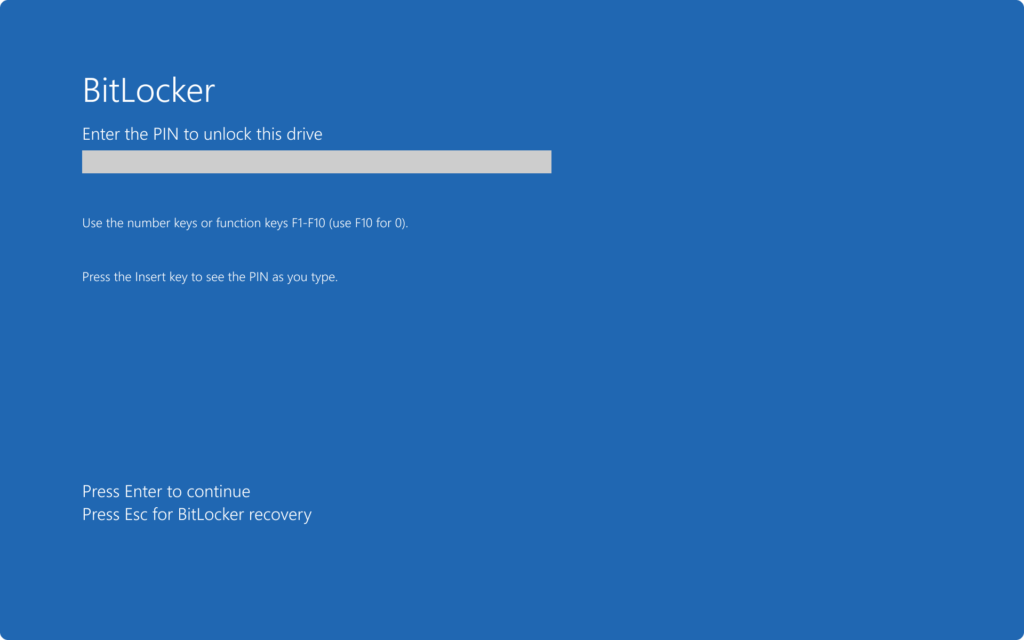

Công ty giải thích rằng sự cố này là do cấu hình Group Policy dựa trên BitLocker. Điều này dẫn đến màn hình hiển thị yêu cầu nhập khóa Khôi phục BitLocker trên các hệ thống bị ảnh hưởng. Tin tốt là, Microsoft cho biết, khóa này chỉ cần nhập một lần và dường như chỉ ảnh hưởng đến một số lượng hệ thống hạn chế. Các thiết bị như vậy phải đáp ứng các tiêu chí sau:

- BitLocker đã được bật trên ổ đĩa hệ điều hành.

- Group Policy “Configure TPM platform validation profile for native UEFI firmware configurations” đã được cấu hình và PCR7 được bao gồm trong hồ sơ xác thực (hoặc khóa đăng ký tương đương được thiết lập thủ công).

- Thông tin hệ thống (msinfo32.exe) báo cáo Secure Boot State PCR7 Binding as “Not Possible”

- Chứng chỉ Windows UEFI CA 2023 có trong Secure Boot Signature Database (DB) của thiết bị, cho phép thiết bị sử dụng Windows Boot Manager được ký năm 2023 làm mặc định.

- Thiết bị hiện không chạy Trình quản lý Windows Boot Manager được ký năm 2023.

Microsoft cũng đã cung cấp các giải pháp khắc phục sự cố sau đây, cho phép quản trị viên hoặc người dùng xóa cấu hình Chính sách nhóm gây ra sự cố trước khi tải xuống bản cập nhật Windows. Đây cũng là giải pháp được khuyến nghị. Họ viết:

Mở Trình chỉnh sửa Group Policy (gpedit.msc) hoặc Bảng điều khiển Group Policy Management Console của bạn.

- Điều hướng đến: omputer Configuration > Administrative Templates > Windows Components > BitLocker Drive Encryption > Operating System Drives.

- Đặt “”Configure TPM platform validation profile for native UEFI firmware configurations” to “Not Configured“.

- Chạy lệnh sau trên các thiết bị bị ảnh hưởng để áp dụng thay đổi chính sách: gpupdate /force

Chạy lệnh sau để tạm dừng BitLocker (nếu BitLocker được bật trên ổ C:): manage-bde -protectors -disable C: - Chạy lệnh sau để tiếp tục BitLocker (nếu BitLocker được bật trên ổ C:): manage-bde -protectors -enable C:

Thao tác này cập nhật các liên kết BitLocker để sử dụng hồ sơ PCR mặc định do Windows chọn.

Ngoài ra, quản trị viên cũng có thể áp dụng bản vá lỗi đã biết (KIR) để ngăn chặn sự cố trước khi tải xuống Bản vá Thứ Ba.